FAQ

Tháng 10/2022 bộ tiêu chuẩn quốc tế được công nhân rộng rãi về an toàn thông tin là ISO 27001: 2013 đã được cập nhật lên phiên bản mới ISO 27001:2022.

Trong 9 năm qua, ISO 27001 là tiêu chuẩn được công nhận trong nhiều ngành công nghiệp. Mặc dù phiên bản mới chỉ đưa ra một vài thay đổi tuy nhiên chúng ta vẫn phải kiểm tra một cách kỹ lưỡng và hiểu những thay đổi này. Trong lần thảo luận này chúng ta sẽ cùng xem phiên bản mới của ISO 27001: 2022 có những điểm thay đổi gì so với phiên bản cũ 2013.

Tóm tắt các điểm thay đổi trong ISO 27001:2022 so với ISO 27001:2013

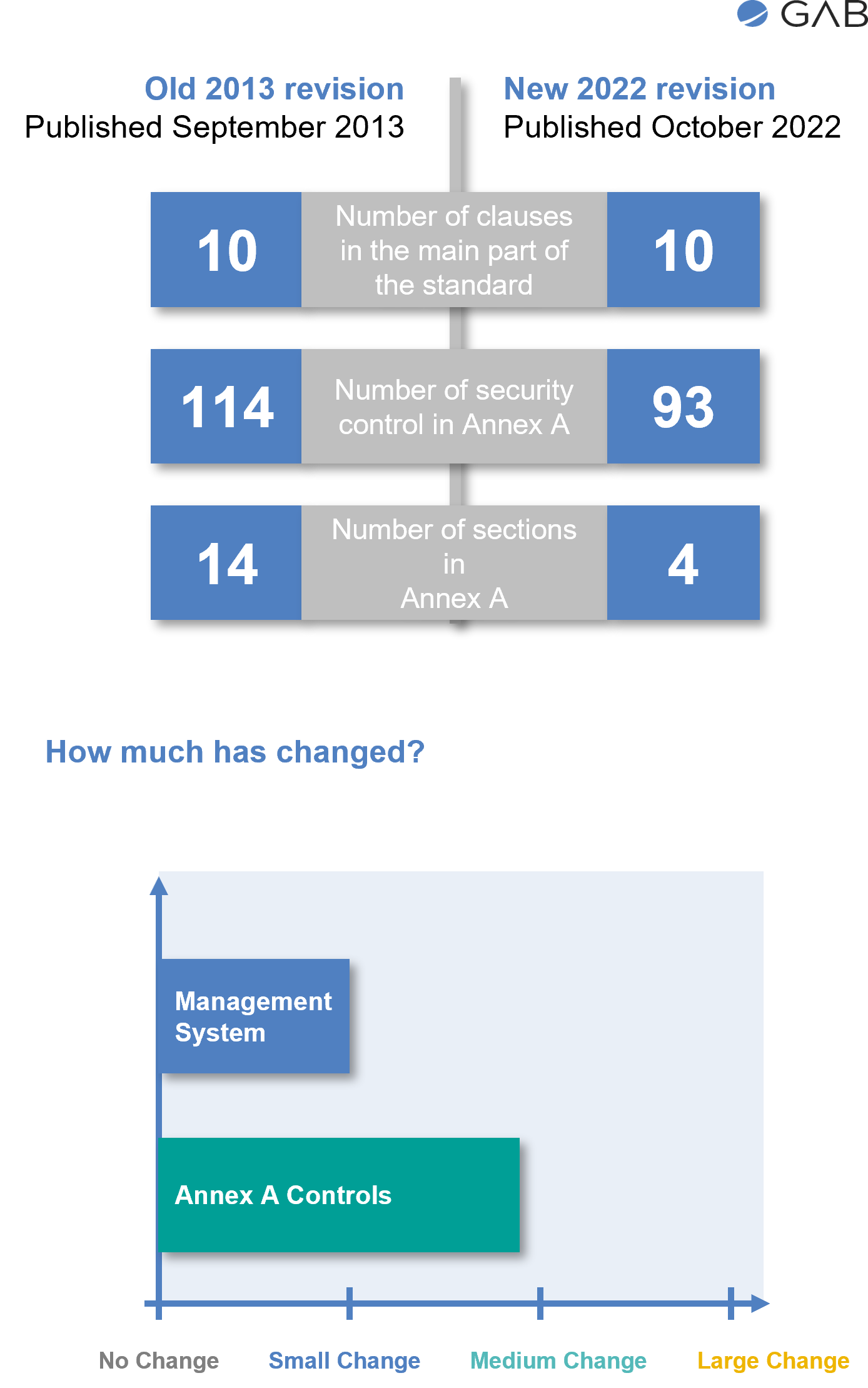

1. Không có các điểm thay đổi lớn trong các điều khoản bắt buộc từ 4 đến 10 của ISO 27001:2013: Các yêu cầu trong các điều khoản chính của ISO 27001: 2013 gần như được giữ nguyên.

2. Các kiểm soát được chia thành 4 nhóm: ISO 27002: 2022 cung cấp các hướng dẫn cho việc áp dụng các kiểm soát của ISO 27001, với phiên bản mới các kiểm soát này được cơ cấu lại thay vì 14 danh mục như trước đây thì giờ được chia thành 4 nhóm: kiểm soát tổ chức, kiểm soát con người, kiểm soát vật lý, và kiểm soát công nghệ.

3. Các hashtags để tham khảo và điều hướng dễ dàng hơn: để nâng cao khả năng sử dụng và dễ tham khảo, ISO 27002:2022 giới thiệu việc sử dụng các hashtags. Các hashtags có thể hỗ trợ việc điều hướng và định vị các kiểm soát cụ thể trong tài liệu.

4. Giảm số lượng kiểm soát: số lượng các kiểm soát trong phụ lục A đã được giảm từ 114 trong phiên bản 2013 xuống còn 93 trong phiên bản 2022. Việc giảm này là do việc hợp nhất các kiểm soát chứ không có kiểm soát nào được loại bỏ.

5. Giới thiệu kiểm soát mới là kiểm soát tổ chức và kiểm soát vật lý: ISO 27002:2022 đưa ra các nhóm kiểm soát mới là an ninh tổ chức và an ninh vật lý. Những bổ sung này nhằm mục đích giải quyết các thách thức bảo mật mới nổi và phù hợp với bối cảnh phát triển của bảo mật thông tin.

Nhìn chung các thay đổi trong ISO/IEC 27001:2022 chủ yếu tập trung vào việc tái cấu trúc và hợp nhất các kiểm soát, giúp tiêu chuẩn trở nên ngắn gọn và thân thiện với người dùng hơn, đồng thời thích ứng với bối cảnh bảo mật đang thay đổi.

Các thay đổi về cấu trúc của các yêu cầu hệ thống quản lý:

Không có nhiều thay đổi lớn nhưng có một vài điểm có thể nhắc đến như dưới đây:

1. 4.4 Hệ thống quản lý bảo mật thông tin: Điều khoản mới này nhấn mạnh việc xác định các quá trình và tương tác của chúng trong hệ thống quản lý bảo mật thông tin. Yêu cầu này phù hợp với tiêu chuẩn ISO9001 và cho phép thiết kế các tương tác quá trình sử dụng các lưu đồ.

2. Phụ lục A, các kiểm soát trong phụ lục A không nhằm cung cấp một danh sách đầy đủ và hoàn thiện. Tiêu chuẩn bao gồm các điều khoản và lưu ý để nhấn mạnh rằng mặc dù các kiểm soát này đóng vai trò là cơ sở, nhưng các tổ chức phải tiến hành đánh giá của riêng mình để xác định các kiểm soát và các rủi ro bổ sung có thể cần thiết dựa trên môi trường cụ thể của họ. Do đó, điều quan trọng là các tổ chức phải xem xét các trường hợp cụ thể của mình và xác định các biện pháp kiểm soát và rủi ro bổ sung có thể áp dụng.

3. 6.2 Các mục tiêu an toàn thông tin: ISO 27001:2022 yêu cầu các mục tiêu bảo mật thông tin phải được ghi thành tài liệu và cung cấp cho tất cả các bên liên quan. Điều này đảm bảo rằng các mục tiêu được xác định rõ ràng và được truyền đạt trong toàn tổ chức.

4. 6.3 Hoạch định các thay đổi: Tiêu chuẩn sửa đổi hiện yêu cầu lập kế hoạch bằng văn bản cho tất cả các thay đổi. Điều này nhấn mạnh tầm quan trọng của việc lập kế hoạch và lập tài liệu phù hợp khi thực hiện các thay đổi trong hệ thống quản lý bảo mật thông tin.

5. 8.1 Lập kế hoạch và kiểm soát hoạt động:Các tổ chức hiện được yêu cầu xác định các tiêu chí cho các hoạt động. Thuật ngữ "tiêu chí" bao gồm nhiều khía cạnh khác nhau, từ yêu cầu bảo mật đến nhu cầu kinh doanh hoặc yêu cầu của khách hàng. Điều này cho phép các tổ chức xem xét nhiều yếu tố hơn khi lập kế hoạch và kiểm soát các hoạt động của họ.

6. 9 Đánh giá kết quả thực hiện: ISO 27001:2022 nhấn mạnh tầm quan trọng của việc sử dụng các phương pháp đánh giá mang lại kết quả có thể so sánh được, cho phép các tổ chức đánh giá xu hướng theo thời gian. Sự nhấn mạnh vào đánh giá nhất quán này giúp các tổ chức theo dõi hiệu lực của các kiểm soát của họ và đưa ra quyết định đúng đắn dựa trên dữ liệu kết quả thực hiện.

7. 9.2 Đánh giá nội bộ: Đánh giá nội bộ hiện phải bao gồm tất cả các yêu cầu của tổ chức, không chỉ giới hạn ở ISO 27001. Cách tiếp cận rộng hơn này nhằm tạo ra một đánh giá hệ thống quản lý toàn diện hơn, đảm bảo rằng tất cả các yêu cầu liên quan đều được xem xét trong quá trình đánh giá nội bộ.

Phụ lục A

Phụ lục A chứa các kiểm soát bảo mật trong ISO 27001 đã có những thay đổi đáng kể trong phiên bản mới ISO 27001:2022. Việc tái cấu trúc và sửa đổi phụ lục A đã dẫn đến số lượng các kiểm soát giảm từ 114 xuống còn 93. Ngoài ra các kiểm soát đã được chi thành 4 nhóm thay thế cho 14 danh mục trước đó.

Mục đích của việc tái cấu trúc này là để đơn giản hóa và hợp lý hóa việc thực hiện tiêu chuẩn. Sự chồng chép và lặp lại đã được loại bỏ và các kiểm soát đã được tổ chức thành 5 thuộc tính bảo mật chính, giúp chúng dễ dàng phân loại hơn.

Các nhóm kiểm soát của ISO27002:2022 như sau:

- Mục 5: Tổ chức (37 kiếm soát)

- Mục 6: Con người (8 kiếm soát)

- Mục 7: Vật lý (14 kiếm soát)

- Mục 8: Công nghệ (34 kiếm soát)

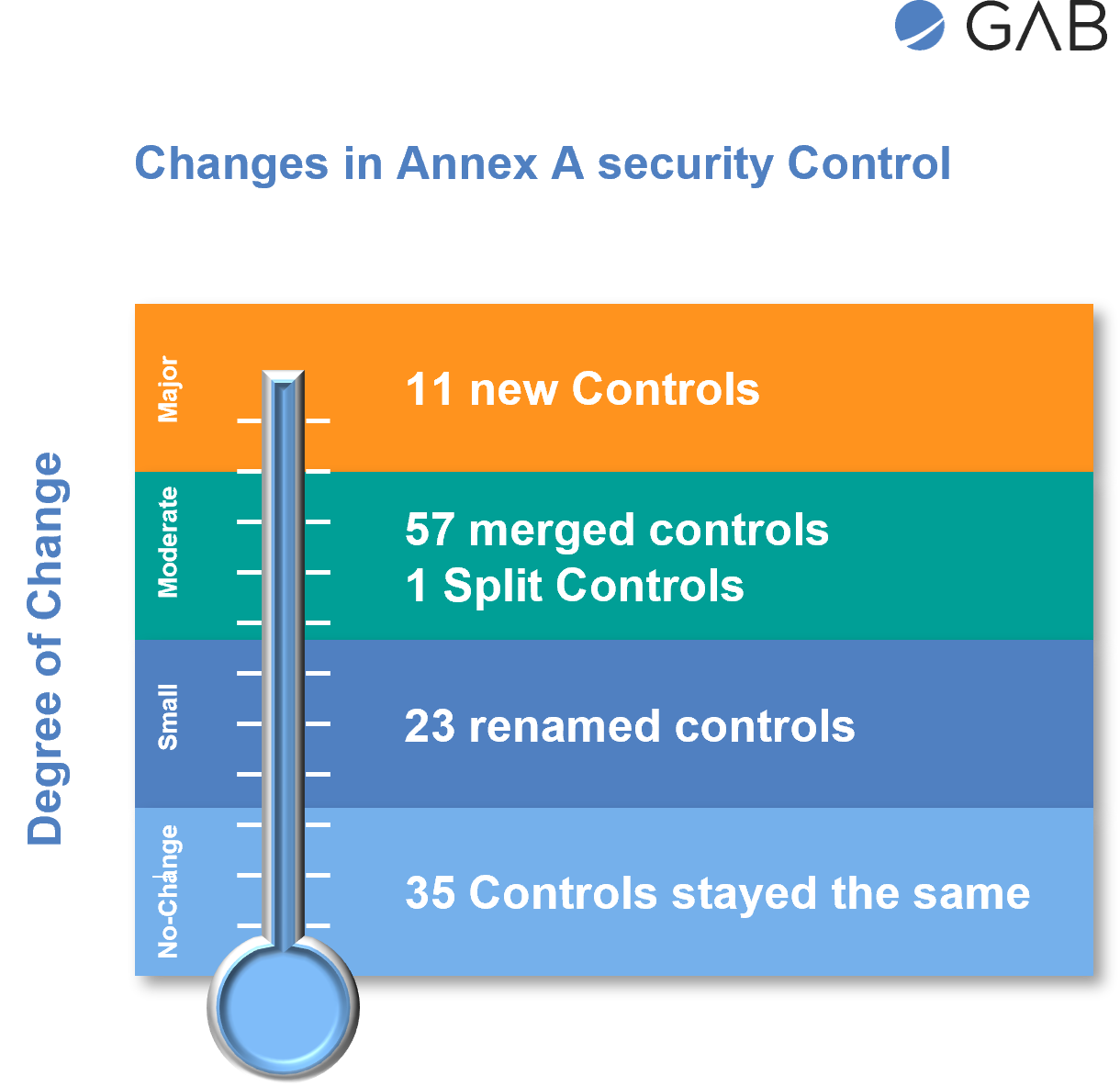

Các thay đổi trong phụ lục A của ISO27002:2022 có thể được tổng kết như sau::

35 kiếm soát giữ nguyên không thay đổi,

23 kiếm soát được thay đổi tên gọi,

57 kiếm soát được hợp nhất thành 24 kiếm soát và

11 kiểm soát mới.

Những thay đổi này nhằm nâng cao tính rõ ràng, hiệu lực và hiệu quả của các kiểm soát bảo mật được nêu trong tiêu chuẩn.

· A.5.7 Thông tin tình báo về mối đe dọa : Kiểm soát này tập trung vào việc thu thập và phân tích thông tin về các mối đe dọa để giảm thiểu chúng một cách hiệu lực. Nó liên quan đến việc thu thập dữ liệu bên trong và bên ngoài liên quan đến các cuộc tấn công cụ thể, phương pháp của kẻ tấn công và các loại mối đe dọa khác nhau.

· A.5.23 Bảo mật tông tin cho các dịch vụ sử dụng điện toán đám mây: Kiểm soát này nhấn mạnh sự cần thiết phải thiết lập các yêu cầu bảo mật cho các dịch vụ đám mây để bảo vệ thông tin nhạy cảm. Nó bao gồm các chính sách cho việc mua sắm, sử dụng, quản lý và chấm dứt các dịch vụ điện toán đám mây.

· A.5.30 Sự sẵn sàng của ICT cho việc kinh doanh liên tục: Kiểm soát này đảm bảo rằng con người, các quá trình và các hệ thống được chuẩn bị sẵn sàng để xử lý các gián đoạn một cách hiệu lực. Mục tiêu là để đảm bảo rằng các thông tin và tài sản quan trọng luôn có sẵn khi cần thiết.

· A.7.4 Giám sát an ninh vật lý:Kiểm soát này yêu cầu giám sát các khu vực nhạy cảm để hạn chế quyền truy cập chỉ dành cho nhân viên được ủy quyền. Nó bao gồm các văn phòng giám sát, cơ sở sản xuất, nhà kho và các cơ sở vật chất quan trọng khác.

· A.8.9 Quản lý cấu hình: Kiểm soát này tập trung vào việc quản lý cấu hình thiết bị cho mục đích bảo mật trên tất cả các công nghệ và hệ thống. Nó nhằm mục đích đảm bảo tính nhất quán về mức độ bảo mật và kiểm soát những thay đổi trái phép.

· A.8.10 Xóa bỏ thông tin: Kiểm soát này giải quyết việc xóa dữ liệu không còn cần thiết hoặc vượt quá thời gian lưu giữ tài liệu. Mục tiêu là để ngăn chặn khả năng rò rỉ dữ liệu nhạy cảm và tuân thủ quyền riêng tư cũng như các yêu cầu liên quan khác.

· A.8.11 Che dấu dữ liệu:Kiểm soát này yêu cầu sử dụng mặt nạ dữ liệu, kết hợp với các biện pháp kiểm soát truy cập phù hợp, để giảm nguy cơ lộ thông tin nhạy cảm. Nó đặc biệt nhấn mạnh việc bảo vệ dữ liệu cá nhân tuân thủ các quy định về quyền riêng tư.

· A.8.12 Phòng tránh dò rỉ dữ liệu: Kiểm soát này tập trung vào việc triển khai các biện pháp, chẳng hạn như ngăn chặn rò rỉ dữ liệu (DLP), để ngăn chặn việc tiết lộ trái phép thông tin nhạy cảm. Nó cũng bao gồm các biện pháp phát hiện sự cố để ứng phó kịp thời.

· A.8.16 Giám sát các hoạt động: Kiểm soát này nhấn mạnh việc quản lý và giám sát các hệ thống để xác định hoạt động bất thường và kích hoạt các ứng phó sự cố thích hợp.

· A.8.23 Lọc web: Kiểm soát này nhấn mạnh sự cần thiết phải thực hiện các biện pháp bảo mật cho tất cả các trang web được người dùng truy cập để bảo vệ hệ thống CNTT khỏi các mối đe dọa tiềm tàng.

- A.8.28 Mã hóa an toàn: Việc kiểm soát này yêu cầu thiết lập các kỹ thuật mã hóa an toàn trong suốt quá trình phát triển phần mềm nội bộ. Mục đích là để giảm các lỗ hổng bảo mật bằng cách kết hợp các thực hành mã hóa an toàn từ giai đoạn thiết kế đến giai đoạn triển khai.

Các kiểm soát mới phản ánh mối lo ngại về bảo mật mới nổi và phù hợp với công nghệ và thực tiễn đang phát triển, đảm bảo các tổ chức giải quyết các rủi ro bảo mật thông tin hiện tại và tương lai.

4 BƯỚC ĐỂ ĐÁP ỨNG PHIÊN BẢN TIÊU CHUẨN MỚI

Để cập nhật các quá trình phù hợp với phiên bản tiêu chuẩn mới ISO 27001:2022 và đạt được chứng nhận thì cần làm các bước sau:

1. Xem xét lại các rủi ro hiện có và thực hiện xử lý rủi ro: Đánh giá các rủi ro hiện có của bạn và đánh giá sự liên kết của các biện pháp xử lý rủi ro với tiêu chuẩn ISO 27001:2022 sửa đổi. Thực hiện bất kỳ điều chỉnh cần thiết nào để đảm bảo tuân thủ các yêu cầu cập nhật.

2. Sửa đổi tuyên bố về khả năng áp dụng (SoA): Cập nhật SoA của tổ chứcđể phản ánh những thay đổi trong Phụ lục A của ISO 27001:2022. Đảm bảo rằng các biện pháp kiểm soát được liệt kê trong SoA tương ứng chính xác với các yêu cầu kiểm soát mới được nêu trong tiêu chuẩn sửa đổi.

3. Xem xét và cập nhật tài liệu: Tiến hành xem xét kỹ lưỡng tài liệu, bao gồm các chính sách, thủ tục và các tài liệu liên quan khác. Xác định các điểm cần cập nhật để đáp ứng các yêu cầu kiểm soát mới được giới thiệu trong ISO 27001:2022. Sửa đổi tài liệu cho phù hợp để đảm bảo tuân thủ.

- Lấy chứng nhận: Thuê một tổ chức đánh giá được chứng nhận để tiến hành đánh giá hệ thống quản lý bảo mật thông tin của tổ chức bạn theo tiêu chuẩn ISO 27001:2022 mới. Họ sẽ đánh giá sự tuân thủ của bạn với các yêu cầu sửa đổi và cung cấp cho bạn chứng nhận nếu bạn đáp ứng các tiêu chí cần thiết.

Bằng cách làm theo các bước này, bạn có thể đảm bảo các quá trình tuân thủ theo các yêu cầu của phiên bản mới ISO 27001:2022 và có thể đạt được chứng nhận để chứng minh tổ chức của mình đáp ứng được các yêu cầu của tiêu chuẩn bảo mật thông tin mới nhất.